Ransomwarové útoky dokáží způsobit dost škod. Pachatelé při nich zpravidla zašifrují data oběti a pak požadují výkupné. Před vyšším rizikem použití ransomwaru proti cílům v Česku varoval Národní úřad pro kybernetickou a informační bezpečnost (NÚKIB) naposledy v červnu. A i když jsou podle expertů cílem vyděračů zpravidla firmy či veřejné instituce, zaměřit se mohou i na jednotlivce. Proto odborníci důrazně nabádají k opatrnosti a doporučují těm, kteří nejsou v kyberprostoru zdatní, aby si vzdělání doplnili a ochránili tak sebe i ostatní. V současnosti zároveň finišuje příprava nového zákona o kybernetické bezpečnosti.

Asi nejznámější a nejvíce medializovaný ransomwarový útok v Česku se odehrál na konci roku 2019 a jeho cílem se stala Nemocnice Rudolfa a Stefanie ve středočeském Benešově. Kyberzločinci zdravotnické zařízení zcela ochromili, personál nemohl ovládat přístroje, plánované operace musely být zrušeny. Virus se do nemocniční sítě dostal navzdory ochrannému firewallu a dvěma antivirovým systémům.

Škoda způsobená tímto jediným útokem se nakonec vyšplhala na 59 milionů korun, napadené počítače experti odvirovávali několik týdnů. Nemocnice požadované výkupné útočníkům v tomto případě nezaplatila, gang se navíc podařilo dopadnout při mezinárodním zátahu na začátku roku 2021. NÚKIB v té době zároveň varoval, že kyberútoků vůči jednotlivcům i institucím výrazně přibývá.

Jasně to ukazují i data, která kyberúřad shromažďuje v souladu se zákonem o kybernetické bezpečnosti od subjektů, které pod tuto normu spadají a mají povinnost NÚKIBu incidenty hlásit. Úřad o aktivitě na tomto poli informuje jak v měsíčních přehledech, tak každoročně ve Zprávě o stavu kybernetické bezpečnosti ČR (ZSKB).

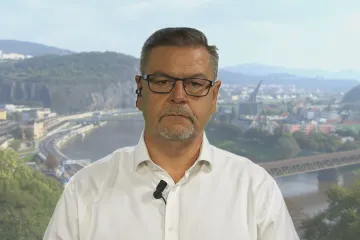

„Ze zmíněných ZSKB je mimo jiné zřejmé to, že v roce 2019 se s útokem či pokusem o ransomware setkalo 32 procent respondentů (ze 125) ZSKB. V roce 2020 došlo také vlivem pandemie covidu-19 k dalšímu růstu počtu i nebezpečnosti cílených ransomwarových útoků ve světě. S útoky či pokusy o ně se v Česku setkalo 28 procent respondentů (z 222), přičemž zcela zásadní byl nárůst útoků směřovaných na zdravotnický sektor,“ popsal mluvčí NÚKIBu Marek Vala.

Vydírání „na klíč“

Doplnil, že například předloni vzrostly ransomwarové aktivity v porovnání s rokem 2020 o 71 procent, útoky byly více cílené a vzrostl výskyt fenoménu ransomware-as-a-service. Podle specialistky kybernetické bezpečnosti společnosti ESET Vladimíry Žáčkové jde v podstatě o službu, která je dostupná i útočníkům bez dostatečných technických znalostí. „Zkrátka i laik si může útok pomocí ransomwaru objednat, a to zpravidla na fórech na dark webu,“ přibližuje Žáčková.

Vyšší zacílení ransomwarových útoků pokračovalo podle Valy i v roce 2022, stejně jako oblíbenost ransomware-as-a-service. Incidenty tohoto typu tak NÚKIB detekuje v podstatě každý měsíc. „Trend nárůstu ransomware útoků je možné vidět i celosvětově a NÚKIB si uvědomuje jejich závažnost a možný dopad,“ zdůraznil mluvčí kyberúřadu.

I proto se NÚKIB v součinnosti s ministerstvy spravedlnosti a zahraničí aktivně účastní Counter Ransomware Initiative (Iniciativy proti ransomwaru). Jde o mezinárodní platformu čítající okolo čtyřiceti zemí, kterou založily v roce 2021 Spojené státy americké a která se zaměřuje na posílení mezinárodní spolupráce v boji proti těmto kyberúderům.

„Díky zapojení a aktivní participaci má Česko přehled o aktuálních trendech a vývoji v oblasti ransomwarových útoků, může se podílet na přípravě mezinárodní reakce na ně a zároveň naplňuje cíle z Národní strategie kybernetické bezpečnosti ČR,“ vypočítává Vala.

Narůstající trend zacílení ransomwarových útoků potvrzuje i Žáčková. „V minulosti masivní kampaně jako WannaCry končily v poštovních schránkách lidí. Nyní se takové útoky vyskytují jen výjimečně. Z našich detekcí je patrné, že počet masivně rozšířených e-mailových kampaní, které distribuují ransomware, klesá. Útočníci přecházejí na cílené údery,“ konstatovala.

Vyšší počet kyberútoků na cíle v Česku může možná souviset i s ruskou otevřenou invazí na Ukrajinu, která začala loni v únoru. „V návaznosti na politická rozhodnutí států EU či NATO již od začátku ruské invaze evidujeme DDoS útoky (zahlcující konkrétní stránky obrovským objemem požadavků, které vedou k jejich nedostupnosti) ruskojazyčných hacktivistů. Často tyto aktivity reagují na kroky, které jsou považovány za ‚proukrajinské‘,“ popsal Vala. Jako příklad uvedl oznámení, že se v tuzemsku bude opravovat těžká ukrajinská vojenská technika.

„Od začátku války jsme v České republice evidovali několik kybernetických útoků, kde byla politická motivace jednou z hypotéz, s určitostí to ale říci nelze a nejednalo se o útoky pomocí ransomware,“ dodala Žáčková.

Zároveň ovšem upozornila, že ruská invaze do sousední země spustila i jakousi virtuální válku na poli ransomwaru. „Od počátku invaze jsme byli svědky rozdělení útočníků – někteří tuto agresi podporovali a jiní se stavěli proti ní. Útočníci také používají stále destruktivnější taktiky – například wipery, které napodobují ransomware. Šifrují data oběti, ale bez úmyslu poskytnout dešifrovací klíč. S tímto jsme se setkali nejvíce hned na začátku invaze v únoru loňského roku,“ konstatovala expertka na kyberbezpečnost.

Hledání původu

Rusko přitom podle ní bylo loni od ledna do dubna nejčastějším terčem ransomwarových útoků, přičemž některé byly ideologicky či politicky motivované. V následujících měsících ovšem tato vlna opadla a útoky se zaměřovaly spíš na Spojené státy americké, Čínu a Izrael.

Žáčková i Vala se shodují, že dopátrat se toho, kde mají ransomwarové útoky vůči cílům v Česku svůj původ, je velmi složité a často to nelze říci s absolutní jistotou. „Můžou přijít odkudkoliv a od kohokoliv, jelikož kyberprostor nezná hranic. Navíc se často využívá také množství falešných stop. Lze však zmínit, že evidujeme obecně nejvíce útoků od ruskojazyčných skupin,“ prozradil mluvčí NÚKIBu.

Odbornice z ESETu přidává k Rusku jako časté zemi původu ransomwarových skupin ještě Čínu a Severní Koreu. Motivace útočníků je podle ní zpravidla finanční, výjimkou ale prý nejsou ani už zmíněné výpady s politickou motivací.

Žáčková zmínila, že větší cílení aktivit ransomwarových gangů vede například k tomu, že si oběť pečlivě vybírají – třeba i s ohledem na to, jakých ekonomických výsledků má dosáhnout. Vyšší zisk totiž podle ní zvyšuje pravděpodobnost, že firma zaplatí požadované výkupné.

„Často si kyberzločinci vybírají zajímavý nebo kritický sektor, kdy je zásadní obnovit obchodní operace co nejdříve, pokud jsou narušeny,“ uvedla. Od konce roku 2019 se navíc objevil trend, kdy ransomwarové zločinecké skupiny nejprve ukradly citlivá data oběti a pak začaly vyhrožovat, že pokud neobdrží výkupné, tato data zveřejní.

„Útočníci používají tento přístup ke zvýšení tlaku na oběť, která se musí vypořádat s mnoha problémy včetně zastavených obchodních operací, finančních ztrát, poškození dobrého jména, hlášení úřadům, potenciálních pokut a také se ztrátou konkurenční výhody v případě úniku důvěrných dat,“ vyjmenovala Žáčková. Z firem a jejích zaměstnanců se tak v očích zločinců stávají velmi atraktivní cíle.

Experti nicméně navzdory možnému nátlaku ze strany útočníků doporučují výkupné neplatit. „Bohužel se stává, že subjekty nedbají rad NÚKIB nebo policie. Důkazem, že dochází k zaplacení výkupného, je také to, že tato kriminální činnost stále roste. Oběti však nemají jistotu, že data skutečně obdrží zpět, a zároveň není jisté, že je pachatel skutečně smaže a neuloží si někde jejich kopii, se kterou posléze může dále nakládat,“ přibližuje Vala.

Žáčková navíc upozornila, že pokud oběť útočníkům vyhoví, může získat pověst snadného cíle a gangy se tak na ni mohou zaměřit znovu. Společnost Avast doporučuje výkupné neplatit nikdy – i proto, že v případě opačného postupu to vede pouze k tomu, že kyberzločinci své aktivity dále stupňují.

Podle Žáčkové není jasné, kolik konkrétně firem výkupné nakonec uhradí. „Mnoho společností stále veřejně nepřiznává, že se stalo obětí ransomwaru, a pokud tak učiní, většinou nesdělují, zda přistoupily na podmínky útočníků, nebo zda byly schopny data obnovit samy. Víme, že se tak někdy děje, ale počet ani procento říci nedokážeme,“ vysvětlila.

Obnova dat může trvat měsíce

S Valou se každopádně shoduje na tom, že pokud se oběť kyberzločinců rozhodne zašifrovaná či jinak napadená data obnovit vlastními silami, může to být velmi náročné. „Proces obnovy dat je velice individuální a záleží na tom, jak kvalitní systém a procesy zálohování a jeho testování daná společnost používá a jak velký byl rozsah útoku. Může se jednat o obnovu v řádu několika dní, ale i měsíců,“ nastiňuje Žáčková.

Podle mluvčího NÚKIBu může být opětovné rozšifrování dat dokonce nemožné. „Je to vysoce specializovaná činnost, na kterou je potřeba velmi zkušený malware analytik, kterých je nedostatek. Ve spolupráci s partnery je NÚKIB v určitých případech schopen dekryptor (dešifrovací klíč) zajistit,“ popsal.

Na začátku článku zmíněný kyberútok na benešovskou nemocnici a další zdravotnická zařízení měl ovšem dle Žáčkové i pozitivní dopady. „V návaznosti na tyto incidenty jsme zaznamenali větší důraz na zabezpečení u celé řady organizací. V některých případech došlo k vytvoření skutečně inovativních postupů, které některé systémové nedostatky velice dobře řeší. Za všechny můžeme jmenovat Kybernetické operační centrum Jihomoravského kraje, které poskytuje vzdálenou ochranu a podporu přibližně dvěma desítkám zdravotnických zařízení v regionu,“ zmínila.

Vala informoval, že NÚKIB eviduje i další incidenty s podobnou nebo dokonce větší závažností, než byly kyberútoky na české nemocnice. Úřad s poškozenými subjekty spolupracuje na jejich řešení, Vala ovšem s odkazem na platnou legislativu nejmenoval konkrétní napadené instituce.

S ochranou nejen citlivých dat, která se mohou stát cílem kyberzločinců například právě při napadení zdravotnických zařízení ransomwarem, podle mluvčího úřadu pomůže zcela nový zákon o kybernetické bezpečnosti, na kterém NÚKIB ve spolupráci s dalšími subjekty intenzivně pracuje a který z pohledu kybernetické bezpečnosti „obsahuje vše, co Česká republika nutně potřebuje“. Norma podle Valy vychází ze stávající legislativy, změn ale bylo nakonec tolik, že pouhá novela nestačila.

„Součástí zákona je také nová bezpečnostní směrnice EU, takzvaná NIS2, a mechanismus na prověřování rizikovosti dodavatelů informačních a komunikačních technologií do strategicky významné infrastruktury státu. Jde o logický krok, který je nezbytný pro bezpečnost Česka. Zkušenosti z posledních let opětovně prokázaly, že na případné kybernetické útoky a následné možné krize potřebujeme být připraveni. Nikoliv je řešit až ve chvíli, kdy nastanou,“ zdůraznil Vala.

Legislativa, na jejíž podobě úřad spolupracuje i s odbornou veřejností a soukromým sektorem, právě prošla meziresortním připomínkovým řízením, které bylo prodlouženo do 26. července. Následně normu čeká standardní legislativní proces, s ohledem na směrnici NIS2 by měl zákon vstoupit v platnost příští rok v říjnu.

I když se jednotlivci stávají podle NÚKIBu i ESETu cílem ransomwaru jen zřídka, mohou je kybergangy zneužít i jinak. „Některé skupiny cílí na jednotlivce plošně za účelem vytvoření botnetu (sítě na dálku ‚zotročených‘ zařízení), nebo za účelem plošného šíření stealwaru, tedy malwaru (škodlivého softwaru), který krade například přihlašovací údaje z prohlížečů, údaje k bankovnictví či kryptopeněženkám. Takto odcizená data poté nejčastěji jako balík dále prodávají,“ přiblížil Vala.

Čeští uživatelé se podle Žáčkové nejčastěji setkávají s útoky technikami takzvaného sociálního inženýrství, kdy se útočníci snaží oběti oklamat a zpravidla je donutit k poskytnutí osobních či bankovních údajů nebo přímo k provedení převodu peněz. I ona upozorňuje, že útočníci se mohou pokusit do napadeného zařízení uživatele „propašovat“ škodlivý kód, tedy potenciálně i ransomware. Nebezpečí útoků přitom podle ní hrozí třeba na stránkách internetových bazarů i ve skupinách na sociálních sítích.

Vzdělávání jako obrana

„Základní obranou před ransomwarovými a dalšími kyberútoky je vždy vzdělávání. A to nejen ve firmách, kde pracujeme – vzdělávat by se měl i každý z nás ve volném čase,“ apeluje expertka.

Stejně hovoří i mluvčí úřadu pro kyberbezpečnost Vala. „Je nezbytné, aby každý občan Česka získal dovednosti a povědomí o hrozbách a bezpečném pohybu v kyberprostoru. A tak chránil nejenom sebe, ale i celou společnost,“ nechal se slyšet. Zároveň upozornil, že zájemci si mohou znalosti zdarma rozšířit či osvěžit na vzdělávacím portálu přímo na stránkách NÚKIBu.

Zároveň Vala připojil rady a doporučení pro ty, kteří se obětí kyberútoku stanou. Lidé se podle něj mají v takovém případě obrátit jak na NÚKIB, tak na policii. A zároveň poskytnout o útoku veškeré relevantní informace.

Dalším krokem je změna hesel ke všem on-line účtům. A to tak, aby byla nejen silná (tedy obsahující malá i velká písmena, číslice či další znaky), ale také pro každou službu jedinečná.

„Pokud je to možné, zachovejte veškeré důkazy o útoku, jako jsou screenshoty, e-maily nebo záznamy o neobvyklé činnosti. Tyto informace mohou pomoci při vyšetřování a identifikaci pachatele. Odpojte se od internetu. Neodstraňujte z vašeho zařízení případné malwarové programy a viry pomocí antivirového softwaru. Počkejte na pokyn od autorit, například od policie či NÚKIBu,“ radí dále Vala.

Až na základě pokynu zmíněných autorit mají lidé zkontrolovat a aktualizovat firewall, antivirus a operační systém. A zajistit, aby měli nejnovější verze softwaru, které obsahují opravy a bezpečnostní záplaty.

Pokud se útočníci dostali i k údajům o financích, mají to napadení okamžitě oznámit své bance a dalším finančním institucím, aby nemohlo dojít ke zneužití účtů, případně ke krádeži identity. „Uvědomte své blízké, kolegy a kontakty o incidentu, aby byli obezřetní a neklikali na potenciálně nebezpečné odkazy nebo nepodávali citlivé informace na případné dotazy,“ nabádá mluvčí NÚKIBu.

Pokud se obětí útoku stane někdo, kdo se v kyberbezpečnosti neorientuje, má se podle Valy obrátit o pomoc na svého poskytovatele připojení. „Buďte opatrní a chraňte se v kyberprostoru – klíče od vašeho domu nebo bytu také nenecháváte v zámku,“ uzavřel.